Um e-mail hackeado pode ser o início de um grave problema de segurança. Afinal, os cibercriminosos podem usar o canal para enviar mensagens para seus contatos, solicitando senhas, dados pessoais e até enviando links.

No contexto empresarial, o problema é ainda mais crítico. Isso porque, seus funcionários, clientes e parceiros podem ser enganados pelo uso de uma conta de e-mail legítima e confiável. Mas os riscos não param por aí!

A Future é especialista e pioneira em Segurança da Informação no Brasil e entende bem os impactos da falta de proteção dos meios de comunicação. Entenda os perigos que seu negócio está correndo e veja como vencer os hackers!

De olho no perigo: como os hackers invadem seu e-mail?

O e-mail é um dos principais meios usados pelos criminosos virtuais para aplicar golpes. Isso porque, até mesmo as pessoas mais cuidadosas podem se confundir e confiar em uma mensagem maliciosa.

Mas quais as principais estratégias dos criminosos para invadir uma conta de e-mail? Preparamos uma lista para te ajudar a ficar ainda mais atento!

Phishing

Quem nunca recebeu um e-mail aparentemente confiável, de uma marca famosa, solicitando dados, confirmação de senha ou outra informação? Esta é uma das maneiras de “pescar” suas credenciais e hackear sua conta. Fique atento às páginas que os links direcionam, assim como o e-mail remetente.

Vazamento de dados

Muitas contas de usuários são hackeadas devido a vazamento de grandes bancos de dados. Neste caso, o descuido de outra empresa expõe milhares de clientes e parceiros — principalmente aqueles que têm o hábito de usar a mesma senha em diversas contas.

Esquecer a conta logada

Parece simples e inofensivo, mas muitas pessoas têm o e-mail hackeado ao esquecerem de fazer logout em um computador público ou compartilhado. Ou seja, um descuido que pode custar caro!

Ataque de força bruta

Você conhece todos os tipos de ataques cibernéticos? O ataque de força bruta é um dos mais antigos, mas bastante eficiente. Neste caso, um software tenta descobrir a senha do usuário, realizando vários testes, muitas vezes utilizando “dicionários” de palavras e sequencias numéricas comumente usadas em senhas. Isso explica por que a senha “12345” jamais deve ser usada, não é mesmo?

Quem leu esse artigo, achou esses temas no nosso site:

Como se proteger de ataques cibernéticos? 7 passos infalíveis

5 tendências de segurança cibernética para ficar de olho em 2023

14 tipos de ataques cibernéticos que podem derrubar seu negócio

Segurança para trabalho remoto: 7 dicas para garanti-la

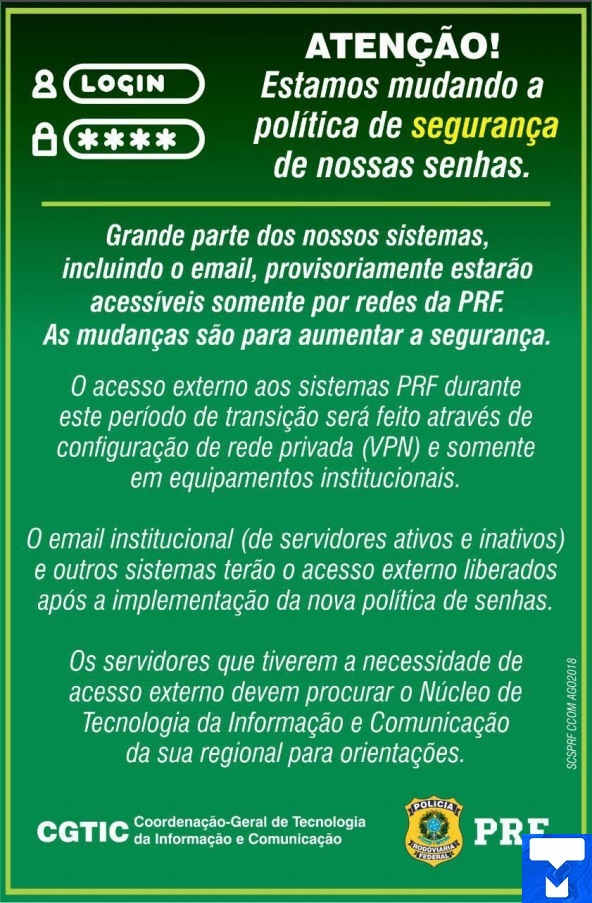

Dicas simples para não correr o risco de um e-mail hackeado

No universo da cibersegurança, a prevenção é sempre a melhor decisão. Isso porque, um simples e-mail hackeado pode expor várias pessoas e gerar muitos transtornos e prejuízos.

Existem boas práticas que podem ser implementadas hoje mesmo e que elevam o nível de proteção das suas contas. Confira:

- Crie uma senha longa e exclusiva para cada e-mail: senhas classificadas como difíceis são as mais indicadas e não podem se repetir em diversas plataformas.

- Ative a 2FA: a autenticação em dois fatores também ajuda a barrar a ação dos hackers, impedindo que tenham acesso à conta com apenas uma senha.

- Coloque senhas de acessos em seus dispositivos: computadores, tablets e celulares devem ser protegidos por senha. Desse modo, só você e pessoas autorizadas poderão acessá-los.

- Mantenha seus softwares atualizados: a falta de atualização dos softwares pode gerar falhas de segurança. Por isso, recomendamos a atualização automática em todos os aplicativos e dispositivos.

- Não abra anexos e não clique em links suspeitos: esteja sempre atento e desconfie de e-mails de pessoas desconhecidas, com mensagens sugestivas solicitando algum dado.

Sem pontas soltas: proteção avançada dos meios de comunicação é com a Future!

Todas as dicas apresentadas anteriormente reduzem a chance de ter o e-mail hackeado. No entanto, elas não são suficientes para barrar o problema, principalmente no contexto empresarial.

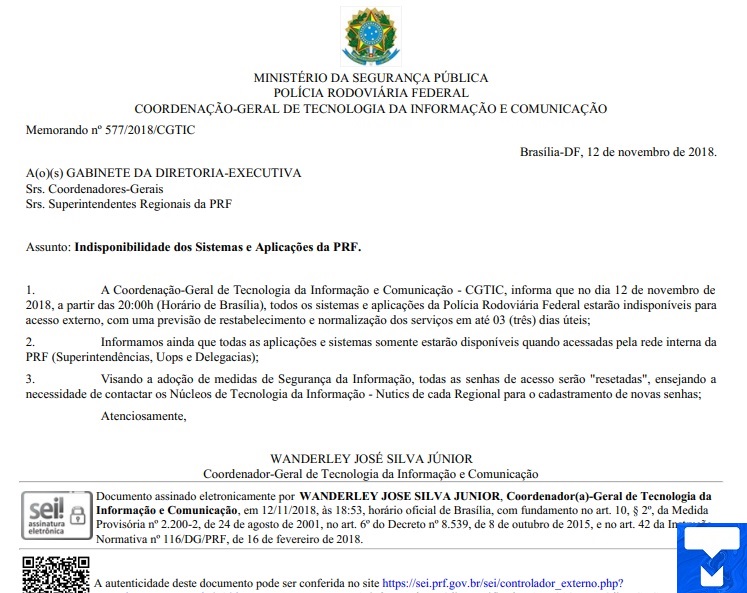

Infelizmente, as estatísticas comprovam que os brasileiros são os maiores alvos de Phishing no mundo. Isso significa que é preciso ser ainda mais eficiente do que os hackers e investir em uma proteção avançada para os meios de comunicação da sua empresa.

A Future é especialista em Segurança da Informação e entrega soluções completas para atender às demandas de cada negócio. Nós sabemos do tamanho do desafio a ser enfrentado e estamos preparados para garantir um ambiente seguro para o seu desenvolvimento. Entenda!

Modelo de Defesa em Profundidade

Em primeiro lugar, a Future aplica o modelo de Defesa em Profundidade. Isso significa que nossos clientes recebem um planejamento de segurança cibernética personalizado e amplo.

Diluímos o orçamento disponível em 5 camadas, considerando suas necessidades e garantindo que nenhum ponto fique desprotegido:

- Usuários;

- Informações;

- Meios de Comunicação;

- Dispositivos;

- Aplicações.

Na prática, a Future não apenas se preocupa com a possibilidade de um e-mail hackeado, como olha e protege todas as “portas” da entrada de invasores.

Proteção muito além do Firewall

O mundo evoluiu e podemos dizer que vivemos na Era Digital. Essa rápida transformação gerou uma demanda por mobilidade e deu origens a grandes tendências, como o BYOD e o home office.

Entretanto, novas práticas abrem brechas de segurança e exigem proteções mais avançadas. Isso significa que não basta investir em um Next Generation Firewall (NGFW).

Para garantir que a total proteção dos seus meios de comunicação, é necessário um olhar mais amplo. A Future sai na frente e também cuida das redes wi-fi, redes OT e IOT e, claro, da nuvem.

Parceria com os líderes do mercado de cibersegurança

Visando entregar um serviço de excelência, a Future tem um ecossistema de parceiros de renome no mercado de Segurança da Informação. Afinal, nosso foco é dar condições de nossos clientes crescerem em um ambiente verdadeiramente seguro.

Confira algumas marcas e fabricantes que nos ajudam a proteger seu negócio:

- Forcepoint;

- Trend Micro;

- McAfee;

- Securiti.

Reduza as ameaças ao seu negócio!

Ninguém deseja ter um e-mail hackeado, não é mesmo? Ainda assim, a maioria das pessoas e empresas não tomam os devidos cuidados para evitar que isso aconteça. Em um mundo repleto de ameaças, um descuido pode custar caro.

A proteção dos meios de comunicação é a melhor saída para reduzir as chances de um ataque e de todas as suas consequências. Todos os dias, milhares de contas são invadidas, mas seu negócio não precisa ser a próxima vítima.

Fale com um dos especialistas da Future e receba uma consultoria gratuita para identificar seus principais desafios e entender como podemos te ajudar!